세계적인 웹 보안 기업인 블루코트코리아(대표 김기태, www.bluecoat.co.kr)는 자사의 보안 연구소 ‘블루코트 시큐리티 랩(the Blue Coat Security Labs)’이 최근 조사한 ‘One-Day 웹사이트 보안 위협 분석 보고서’를 인용해 전세계 웹사이트의 71%가 생성 후 24시간 안에 사라지고 있으며, 이러한 사이트들이 악성코드의 진원지로 사용되고 있다고 밝혔다.

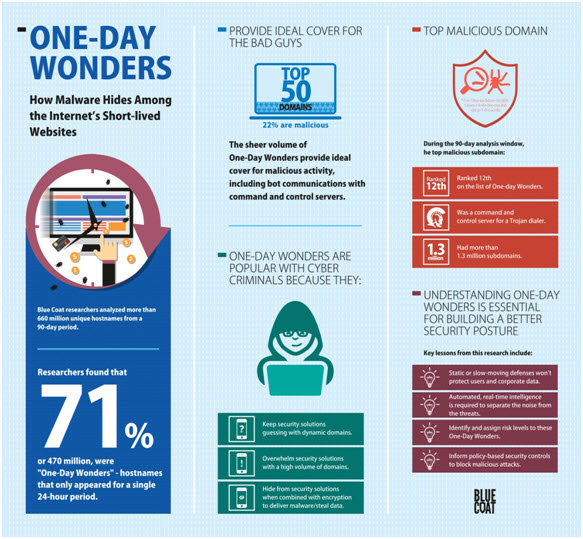

블루코트는 지난 3월부터 6월까지 전세계 7,500만 사용자들이 방문한 바 있는 6억 6천만 개의 호스트네임(네트워크에 접속되어 있는 각각의 컴퓨터 이름)을 분석한 결과 71%에 해당하는 4억 7천만 개의 호스트네임이 1일 이내에 사라지고 있다고 발표하며 이를 ‘원데이 원더(One-Day Wonders)’라고 명명했다. 보다 자세한 관련 내용은 보고서 “원데이 원더 (One-Day Wonders): 단발성 웹사이트에 잠복하는 멀웨어의 특징”을 통해 확인할 수 있다.

보고서 다운로드 사이트는 다음과 같다. https://www.bluecoat.com/security-report-one-day-wonders

이러한 단발성 호스트네임을 가장 많이 생성하고 있는 진원지는 구글, 아마존, 야후 등의 대형 사이트들이며, 이 밖에 컨텐츠 서비스 속도를 높이기 위한 웹 최적화 기업들도 주요 원인으로 분석됐다. 또한 ‘원데이-원더’ 생성 사이트 상위 10곳에 최대 규모의 포르노 관련 웹사이트가 포함되기도 했다.

한편 ‘원데이-원더’를 생성하는 상위 50개의 페어런트 도메인(parent domain) 중 22%는 악성으로 조사됐다. 이 도메인들은 “새롭게 발생한” 혹은 “알려지지 않은” 특성을 이용해 보안 솔루션의 감시망을 벗어남으로써 사이버 공격을 실행하거나 봇넷을 관리하는 용도로 사용되었다. 예를 들어 동적 명령어 (dynamic command)를 구축하고 확장 가능한 아키텍처를 제어하는데 활용되거나, 스팸 필터의 탐지망을 벗어나기 위한 서브도메인을 생성하는데 사용된 것으로 분석됐다.

블루코트의 팀 반데르 호어스트(Tim van der Horst) 수석 연구원은 “보통의 합법적인 ‘원데이 원더’는 사이트 구축의 필수적인 용례로 사용되고 있으나, 전체 규모의 상당량이 사이버 공격을 위한 최적의 환경을 제공하고 있다. 알려지지 않은 사이트를 빠르게 생성하고 제거하는 활동들이 기존의 보안 기제를 불안정하게 만드는 것이다. 이러한 사이트들의 특성을 제대로 이해하고 적합한 활용 방법을 숙지해야만 피해를 줄이고 보안 체계를 강화할 수 있다”고 말했다.

사이버 공격에 사용되는 ‘원데이 원더’의 주요 특징은 다음과 같다.

▶ 보안 솔루션의 추측 유도: 동적인 도메인들은 고정 도메인 보다 방어가 어렵다.

▶ 보안 솔루션의 통제 범위 이탈: 방대한 양의 도메인을 생성함으로써 보안 솔루션 통제 범위를 벗어날 수 있는 확률을 높인다.

▶ 보안 솔루션 회피: 원데이 원더에 암호화를 적용하여 인커밍 멀웨어를 작동시키거나 SSL 상으로 데이터를 유출시킴으로써 보안의 사각지대를 발생시켜 기업의 탐지 및 방어 능력을 무력화 시킨다.

이에 블루코트는 기업에서 ‘원데이 원더’로 인한 사이버 공격에 대비하고 보안 기제를 강화하기 위해 다음과 같은 내용을 권고했다.

▶ 자동화 된 실시간 인텔리전스 기반의 보안 솔루션을 통해 ‘원데이-원더’의 위험도를 즉각적으로 파악할 수 있어야 한다. 보안 솔루션이 고정적인 형태이거나 대응이 느릴 경우 사용자 및 기업 데이터를 보호하기 어렵다.

▶ 정책 기반의 보안 통제가 이루어져 실시간으로 악성 공격을 차단할 수 있어야 한다.