[아이티비즈] 빛스캔은 설날과 춘절기간 이후부터 악성코드의 활동이 거의 나타나지 않는 현상이 3주 연속 지속되면서 신규 취약점을 활용한 공격과 같은 위협이 고조되고 있는 가운데, 2월 21일에는 유명생활용품사이트인 XX소를 비롯하여 약 10여곳에서 모바일(APK) 악성코드로 연결되는 URI가 삽입되었던 것으로 확인됐다고 23일 밝혔다.

빛스캔의 분석에 따르면, 발견된 악성 URI는 21일 오후에 동시에 삽입되었으며, 다음날 새벽까지 유지되었던 것으로 분석되었다. 특히, 전국 각지에 오프라인 매장이 있는 XX소 같은 경우에는 2015년 11월부터 꾸준하게 모바일/PC를 감염시킬 수 있는 악성 URI가 계속해서 삽입과 삭제가 반복되고 있다.

한국 내 안드로이드 운영체제 사용비율이 2016년 통계에 76%로 나타나고 있다. 즉, 모바일로 연결되는 생활 인터넷 환경을 공격하기 위한 노력은 꾸준히 발전하고 있으며, 현재는 생활에 밀접한 서비스들로 확산되는 현상이 관찰 되고 있다.

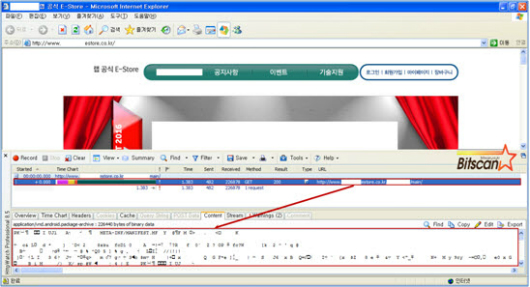

XX소에서 연결되는 모바일(APK) 악성코드 URI는 3차례 경유지를 거쳐 APK 파일을 모바일기기로 다운로드 하고 버튼을 누르는 순간 스마트폰은 감염되어 정보유출 및 외부에서 통제 가능한 상태가 된다. 그동안 수 차례 모바일 악성코드 유포가 동일 사이트에서 관찰이 되었으나 이번 유포의 경우에는 최종 악성파일이 업로드 된 사이트가 해외 유명백신을 판매하고 있는 국내 웹서비스로 확인되고 있어서 주의를 환기시키고자 한다.

그 이유로는 해당 사이트가 보안제품을 판매하는 곳이고 일반ㆍ기업 고객이 로그인을 통해서 백신을 구매 할 수 있도록 하고 있어서, 악성코드 유포 이슈뿐만 아니라 2차적인 피해발생도 없다고는 할 수 없다. 악성파일이 올려진 사이트 또는 악성링크가 추가된 사이트들은 모두 권한을 획득 당한 상태라고 볼 수 있으므로 사용자 정보 유출 우려도 높은 상태라 할 것이다.

또한 신뢰가 생명인 보안제품을 판매하는 사이트에서 발견되었다는 점은 무엇을 보호하기 위한 제품과 서비스인가에 대해 의문을 제기할 수 밖에 없다. 백신구매 사이트를 통해 다운로드 된 모바일(APK) 파일은 분석결과 최초 실행 이후 보안장비의 탐지를 우회하기 위해서 내부코드에서 2차적으로 파일을 불러와서 실행하도록 만들어졌으며, 공격자 서버로 전송하는 정보는 문자메세지, 통화기록 등 개인정보가 다수 포함되어 있는 것으로 분석되었다.